¿Cómo puedes proteger tu privacidad online en 2026?

¿Cómo puedes proteger tu privacidad online es una pregunta que muchos se hacen en la era de las filtraciones de datos, el aumento y la mayor sofisticación de los ciberataques, y las preocupaciones sobre las redes sociales y las grandes empresas tecnológicas que recopilan, monitorizan y se benefician de tus datos.

Por esta razón, Internxt se está convirtiendo rápidamente en la plataforma de referencia para proteger los datos y la privacidad de las personas online.

Gracias a la combinación de almacenamiento en la nube cifrado con conocimiento cero y cifrado poscuántico de Internxt, que incluye una suite avanzada de privacidad de Antivirus, VPN, Meet, Mail, más personas eligen Internxt para proteger su privacidad online.

Internxt también ofrece un enorme catálogo de herramientas gratuitas para garantizar que la privacidad online esté disponible para todos.

Dentro de este artículo, veremos

- Cómo puedes proteger tu privacidad online

- Riesgos comunes para tu privacidad y tus datos

- Herramientas, productos y consejos para proteger tus datos y tu privacidad online

Al final, tendrás todo lo que necesitas para asegurarte de que tienes el control total de tus datos y la máxima privacidad.

Riesgos comunes para tu privacidad online

Antes de responder cómo puedes proteger tu privacidad online, es importante saber de qué nos estamos protegiendo, los riesgos y qué hacer si te encuentras en una situación en la que tienes que actuar rápidamente para proteger tus cuentas.

A continuación se muestran los riesgos comunes a los que nos enfrentamos cuando estamos online. Cubrimos cómo funcionan y qué hacer si alguno de estos te sucede.

Filtraciones de datos

Hasta ahora en 2026, se proyecta que el coste medio global de una filtración de datos alcance aproximadamente entre 4,44 millones y 4,88 millones de dólares por incidente, con costes en Estados Unidos significativamente más altos, superando los 10 millones de dólares.

Una filtración de datos es cuando información sensible, privada o confidencial es accedida, expuesta o robada por partes no autorizadas.

La información sensible, privada o confidencial generalmente incluye lo siguiente:

- Nombres completos, direcciones o números de teléfono

- Direcciones de correo electrónico y datos de inicio de sesión de cuentas

- Contraseñas y preguntas de seguridad

- Números de tarjetas de crédito e información de cuentas bancarias

- Números de la seguridad social o números de identificación nacional

- Historiales médicos e información de salud

- Mensajes privados o comunicaciones personales

- Fotos o documentos destinados a permanecer privados

- Secretos empresariales, código fuente o datos internos de la empresa

¿Cómo ocurren las filtraciones de datos?

- Los hackers explotan vulnerabilidades de software para obtener acceso a sistemas o bases de datos

- Los ataques de phishing engañan a los usuarios para que entreguen contraseñas o datos de inicio de sesión

- Las contraseñas débiles o reutilizadas se adivinan o se descifran mediante ataques automatizados

- El malware infecta dispositivos y roba datos almacenados o credenciales de inicio de sesión

- Amenazas internas donde empleados o contratistas filtran datos intencionada o accidentalmente

- Servidores o almacenamiento en la nube mal configurados que quedan accesibles públicamente

- Dispositivos robados que contienen información sensible sin cifrar

Cómo prevenir una filtración de datos:

- Usa contraseñas fuertes y únicas y un gestor de contraseñas

- Activa la autenticación de dos factores en cuentas y sistemas

- Mantén el software, las aplicaciones y los sistemas operativos actualizados para corregir vulnerabilidades de seguridad

- Cifra los datos sensibles en los dispositivos y durante las transferencias de datos

- Forma a los empleados o usuarios para reconocer correos de phishing y estafas

- Empresas que recopilan tus datos

- Muchas empresas, como comercio electrónico, redes sociales y más, recopilan datos para entender el comportamiento de los usuarios, mejorar los servicios y realizar publicidad dirigida.

A veces los datos son necesarios para que el servicio funcione; otras veces, las empresas recopilan una cantidad excesiva de datos que pueden combinarse para crear perfiles detallados sobre ti sin que tengas pleno conocimiento o control.

Por ejemplo, Google Drive recopila la siguiente información sobre ti:

- Información personal: tu nombre, número de teléfono, género, fecha de nacimiento

- Tus direcciones de correo electrónico

- Dónde vives

- Dónde trabajas

- Tus intereses

- Cosas que buscas

- Sitios web que visitas

- Vídeos que ves

- Anuncios en los que haces clic o tocas

- Tu ubicación

- Lugares que has visitado alrededor del mundo

- Información del dispositivo

- Dirección IP y datos de cookies

- Tu historial de búsqueda de YouTube y vídeos vistos recientemente

- Lo que has dicho al Asistente de Google, incluso a través de altavoces inteligentes

¿Cómo puedes evitar esto?

- Para Google y otros servicios, puedes ir a la configuración de tu dispositivo y controlar tus ajustes de privacidad para limitar los permisos de las aplicaciones

- Si usas Google Drive, cambia a una alternativa privada, como Internxt Drive, que utiliza cifrado de conocimiento cero para garantizar que solo tú puedas acceder a tus archivos.

- Usa motores de búsqueda y navegadores centrados en la privacidad

- Instala extensiones o herramientas de bloqueo de rastreadores

- Borra cookies y datos de navegación regularmente

- Usa una VPN para ocultar tu dirección IP a los sitios web

- Lee las políticas de privacidad para entender cómo se recopilan y comparten los datos

- Evita crear cuentas a menos que sea necesario y usa correos electrónicos temporales cuando sea posible

Estafas de phishing con IA

Las estafas de phishing con IA son mensajes, sitios web o correos electrónicos falsos diseñados para engañar a las personas y que entreguen información sensible como contraseñas o datos de pago.

Pueden dirigirse a empresas, pero también pueden dirigirse a usuarios individuales y pueden ir desde hacerse pasar por un banco para intentar acceder a tu cuenta, o incluso hacerse pasar por personas en estafas románticas

Desde el lanzamiento de la IA, el phishing se ha vuelto más avanzado y difícil de identificar debido a las estafas de phishing con IA, lo que facilita dirigirse a las personas por correo electrónico o incluso mediante videollamadas, ya que la IA puede utilizarse para falsificar imágenes, vídeos y voces de estafadores.

Cómo funcionan las estafas de phishing con IA:

- Los atacantes envían correos electrónicos, mensajes de texto o mensajes falsos que parecen provenir de bancos, empresas, compañeros de trabajo o amigos

- Los mensajes a menudo crean urgencia o miedo para empujar a las víctimas a actuar rápidamente

- Las herramientas de IA pueden analizar información pública para personalizar ataques basados en el trabajo, intereses o actividad online de una persona

- La tecnología de clonación de voz puede imitar la voz de alguien para solicitar dinero o información sensible mediante llamadas telefónicas o mensajes de voz

- Los vídeos deepfake pueden imitar a ejecutivos, figuras públicas o contactos conocidos para manipular la confianza

- Se crean sitios web falsos que parecen páginas de inicio de sesión legítimas para capturar nombres de usuario, contraseñas o datos de pago

Cómo prevenirlas:

- No hagas clic en enlaces ni abras archivos adjuntos de mensajes desconocidos o inesperados

- Verifica las solicitudes urgentes contactando directamente con la organización o la persona

- Comprueba cuidadosamente las direcciones de correo electrónico y las URL de los sitios web para detectar pequeñas diferencias o errores ortográficos

- Ten cuidado con las solicitudes de dinero, tarjetas regalo, contraseñas o códigos de verificación

- Usa filtros de spam de correo electrónico y software de seguridad actualizado

- Limita la cantidad de información personal que compartes públicamente online

Ransomware

Junto con el phishing, el ransomware es uno de los ciberataques más comunes, y puede costar a las empresas millones, pero también se dirige a usuarios individuales.

El ransomware es un software malicioso que bloquea, cifra o impide el acceso a un dispositivo o a archivos y exige un pago a cambio de restaurar el acceso.

Una vez que esto ocurre, normalmente recibes un mensaje en tu pantalla informándote de que tu dispositivo está bloqueado y tus archivos han sido cifrados, como en el ejemplo siguiente.

Para desbloquear tu dispositivo o archivos, los atacantes suelen exigir un pago en criptomonedas y pueden amenazar con eliminar o filtrar datos si no se paga el rescate. Incluso si pagas el rescate, no está garantizado que recuperes el acceso a tus archivos o datos.

Cómo prevenir ransomware

- Mantén los sistemas operativos y el software actualizados para corregir vulnerabilidades de seguridad

- Usa protección antivirus y antimalware fiable

- Evita hacer clic en enlaces sospechosos o descargar archivos adjuntos de fuentes desconocidas

- Realiza copias de seguridad de los archivos importantes regularmente

- Limita los permisos de usuario para que las cuentas no tengan accesos innecesarios

¿Cómo puedes proteger tu privacidad online?

Entonces, aunque la cantidad de riesgos online puede hacerte preguntarte cómo puedes proteger tu privacidad online frente a estos ciberataques avanzados, afortunadamente existen métodos rápidos y sencillos que puedes integrar en tu vida online para que proteger tu privacidad o anonimato online sea sencillo.

Comprueba si tus credenciales se han filtrado online

Lo primero que debes hacer es comprobar si tus correos electrónicos, nombres, números de teléfono o cualquier otra información sensible se han filtrado online. Al hacerlo, puedes prevenir más daños a tus cuentas y tomar medidas para añadir más protección a tus cuentas.

Internxt tiene un monitor de la dark web gratuito disponible exactamente para este propósito. Con él, introduces tu correo electrónico y recibirás un informe detallado que te mostrará si alguna de tus credenciales se ha filtrado online en lugares como la dark web y cómo ocurrió esta filtración.

Pruébalo gratis a continuación.

Crea contraseñas fuertes

El primer y más valioso consejo que puedes seguir o compartir con otros es crear una contraseña o frase de contraseña fuerte para tus cuentas. Las contraseñas son tu primera línea de defensa contra los hackers, que atacan contraseñas débiles, ataques de diccionario u otro software avanzado.

¿Qué hace que una contraseña o frase de contraseña sea fuerte?

- Al menos de 12 a 16 caracteres

- Una mezcla de letras mayúsculas y minúsculas, números y símbolos

- No basada en información personal como nombres, cumpleaños o palabras comunes

- No reutilizada en varias cuentas

- No fácil de adivinar (usa tu información personal) ni encontrada en listas comunes de contraseñas

- Almacenada de forma segura en un gestor de contraseñas

Para que crear contraseñas o frases de contraseña fuertes sea fácil, Internxt tiene un generador de contraseñas gratuito que puedes usar a continuación. Combínalas con autenticación de dos factores para aumentar la protección.

Para comprobar la fortaleza de tu contraseña y averiguar si es vulnerable a hackers, también puedes usar el verificador de contraseñas gratuito de Internxt.

Usa servicios en la nube con conocimiento cero

El almacenamiento en la nube con cifrado de conocimiento cero es la forma número uno de proteger tus archivos, vídeos y fotos online, ya que todo se cifra en tu dispositivo.

De esta manera, nadie excepto tú puede ver o acceder a tus archivos, lo que hace que el almacenamiento en la nube con conocimiento cero sea una opción más privada que Google, OneDrive o iCloud, ya que estos mantienen las claves de cifrado de tus archivos y pueden ver el contenido de tus cuentas o dar acceso a las fuerzas del orden si se solicita.

Internxt también es el primer almacenamiento en la nube con cifrado poscuántico que protege contra los ataques actuales y futuros de ciberseguridad, asegurando que tu seguridad y privacidad online estén protegidas frente a cualquier posible amenaza.

Además del almacenamiento en la nube seguro, Internxt también ofrece una suite completa de productos para proteger tu privacidad online, incluyendo Antivirus, VPN, Meet, Mail, versionado de archivos y más.

Si ya eres usuario de Google Drive, OneDrive o Dropbox, migrar tus archivos a la plataforma totalmente cifrada de Internxt es fácil, ¡solo sigue los pasos en nuestro centro de ayuda a continuación!

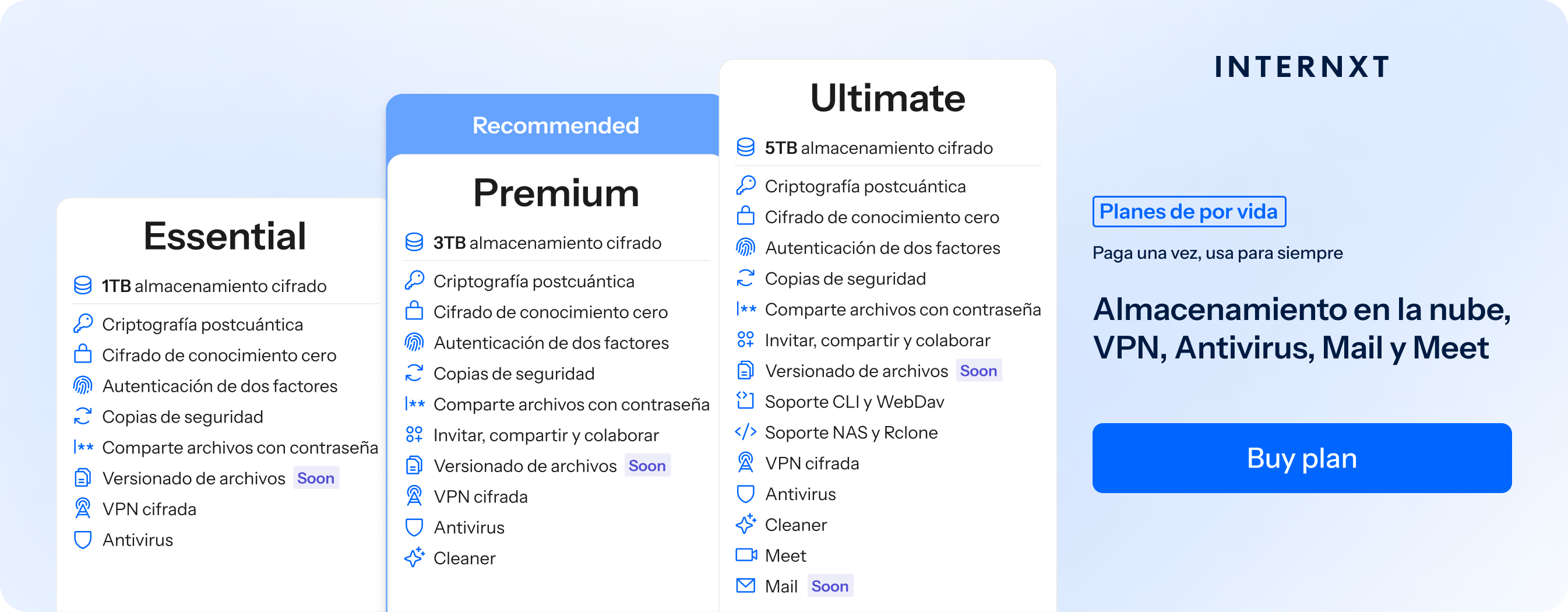

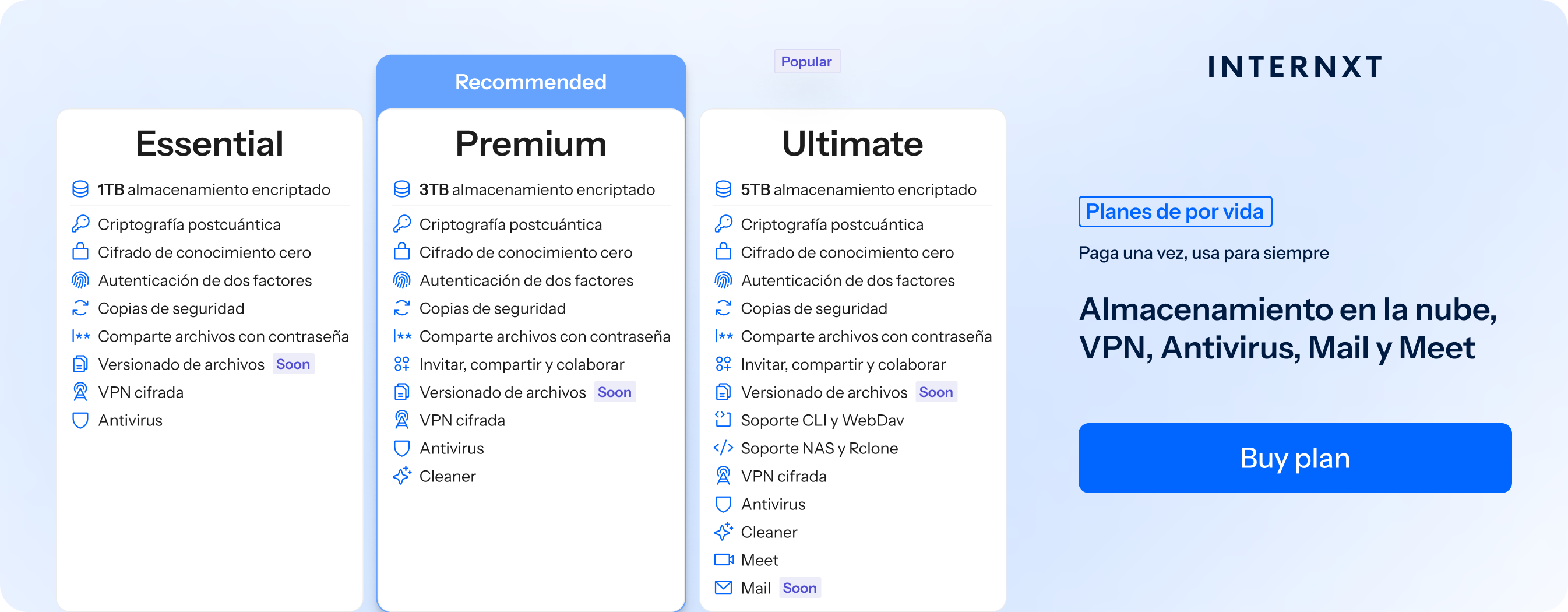

Los planes de Internxt empiezan desde 1,60 € al mes, con planes de por vida también disponibles. Puedes consultar la lista completa de funciones a continuación y visitar nuestro sitio web para obtener un 87% de descuento exclusivo en todos los planes.

Cifra archivos compartidos

Internxt Drive también ofrece uso compartido de archivos seguro, que puedes proteger con una contraseña y revocar el acceso cuando sea necesario para tener más control.

Internxt también ofrece un servicio gratuito de envío de archivos, Internxt Send, que utiliza el mismo cifrado de conocimiento cero al compartir archivos online para garantizar que los documentos sensibles y confidenciales estén protegidos contra hackers.

También puedes usar el eliminador de metadatos gratuito de Internxt para mayor privacidad y asegurarte de que no se filtre información al compartir archivos online.

Haz copias de seguridad de tus archivos

Las copias de seguridad funcionan como un seguro para tus archivos importantes al crear una copia adicional de tus archivos almacenada en la nube, a la que puedes acceder en caso de pérdida accidental de datos o ransomware.

Con Internxt, puedes hacer copias de seguridad de tus archivos en nuestras aplicaciones de Windows, Mac o Linux, o mediante rclone, WebDAV o NAS.

Usa una VPN

Una VPN crea una conexión cifrada entre tu dispositivo y un servidor remoto antes de que tu tráfico llegue a internet. Este cifrado impide que otros hackers, proveedores de servicios de internet o personas en la misma red puedan monitorizar fácilmente tu actividad online o descubrir tu ubicación, lo cual es común en ataques de doxing.

Con Internxt VPN, puedes proteger tu conexión estés donde estés, tanto si usas tu wifi personal como público. Internxt cifra tu conexión, garantizando que nadie pueda crear un perfil a partir de tus datos online ni hackear tus cuentas.

Usa un Antivirus

Los correos electrónicos o mensajes de phishing a menudo incluyen malware, spyware o ransomware, que pueden destruir tus dispositivos, causar pérdida de datos y comprometer tus cuentas.

Con Internxt Antivirus, puedes ejecutar análisis completos o personalizados en tus archivos cuando lo necesites y eliminar malware de tu cuenta.

Para un análisis rápido y gratuito de archivos sospechosos que puedas haber recibido por correo electrónico, puedes comprobarlos con el escáner de archivos gratuito de Internxt a continuación.

Escanear archivos en busca de virus

Usa un correo electrónico temporal

Para mantener tu correo electrónico principal protegido contra filtraciones de datos, puedes usar un correo electrónico temporal para registrarte en sitios web, pruebas o servicios cuando no quieras compartir tu correo electrónico personal.

Los correos electrónicos temporales como el correo temporal gratuito de Internxt ayudan a reducir el spam y limitan la cantidad de información personal vinculada a cuentas online.

Si usas un correo electrónico temporal, ten en cuenta que una vez que el correo ya no se utilice, desaparece para siempre, por lo que no se recomienda para cuentas importantes.

Monitoriza la configuración de tus redes sociales

Si eres un usuario habitual de redes sociales, deberías cambiar tus configuraciones de privacidad para mantener tu perfil lo más seguro posible, especialmente en Meta y X. X, por ejemplo, puede usar Grok AI para escanear y usar tus publicaciones en redes sociales para entrenar su modelo de IA.

Cómo comprobar y cambiar tus configuraciones.

- Configura el perfil como privado

- Limita quién puede ver tu lista de seguidores y seguidos

- Oculta el perfil de los motores de búsqueda

- Desactiva el uso compartido de ubicación para publicaciones e historias

- Desactiva el historial de ubicaciones si la plataforma lo rastrea

- Desactiva el seguimiento de anuncios personalizados si es posible

- Revisa y elimina aplicaciones de terceros conectadas a tu cuenta

- Comprueba la actividad de inicio de sesión y elimina dispositivos o sesiones desconocidos

- Limita quién puede enviarte mensajes directos o solicitudes de amistad

- Bloquea o restringe cuentas desconocidas

- Limita quién puede ver tu lista de seguidores y seguidos

- Oculta el perfil de los motores de búsqueda si esa opción existe

- Restringe publicaciones anteriores a amigos o seguidores aprobados

Usa navegadores privados

Por último, los navegadores privados son una alternativa a Google Chrome, ya que pueden bloquear anuncios, ocultar tu IP y no rastrean tu actividad online.

Una opción popular es Brave, que es muy apreciado en la comunidad de privacidad por sus funciones de bloqueo de anuncios y su enfoque en la privacidad. Tor es otra opción popular, pero generalmente es más lento y está más centrado en el anonimato, y puede requerir más conocimientos para asegurarse de que funcione correctamente.

Puedes consultar nuestra lista de alternativas a Google Chrome a continuación.

¿Cómo puedes proteger tu privacidad online en el futuro?

Aunque estos servicios te darán todo lo que necesitas para mantenerte seguro online, tu privacidad online requiere vigilancia constante, monitorización y actualizaciones sobre nuevas ciberamenazas emergentes.

Por lo tanto, es crucial actualizar tus contraseñas cada pocos meses, o si sospechas una filtración, mantener tu software actualizado y monitorizar regularmente la actividad de tus cuentas.

Con Internxt, obtendrás un almacenamiento en la nube seguro y cifrado en el que puedes confiar, y todo lo que necesitas para mantenerte seguro online frente a hackers, ciberdelincuentes, grupos de ransomware y grandes empresas tecnológicas.

Artículos relacionados

Preguntas frecuentes

¿Cómo puedes proteger tu privacidad online de forma rápida y sencilla?

La forma más rápida y sencilla de proteger tu privacidad es usar almacenamiento en la nube cifrado, navegadores privados y usar contraseñas fuertes y 2FA para tus cuentas.

¿Es seguro el modo privado o incógnito para la privacidad?

Aunque el modo incógnito oculta el historial de navegación y evita que las cookies se guarden en tu dispositivo, no oculta la actividad de los sitios web, proveedores de internet o redes. Principalmente protege la privacidad del dispositivo local.

¿Cómo puedo evitar que las empresas rastreen mis datos?

Ajusta la configuración de privacidad en redes sociales y aplicaciones, desactiva anuncios personalizados, limita permisos de intercambio de datos, elimina aplicaciones que no uses, borra cuentas antiguas y revisa regularmente el acceso de aplicaciones de terceros.

¿Cómo protejo mis datos en redes Wi‑Fi públicas?

Evita iniciar sesión en cuentas sensibles en redes sociales no seguras. Usa sitios web HTTPS, activa una VPN para mayor protección y desactiva el uso compartido de archivos y la detección automática de dispositivos.

¿Con qué frecuencia debo revisar mis configuraciones de privacidad?

Al menos cada pocos meses, o siempre que las plataformas actualicen sus políticas. Las revisiones periódicas te ayudan a detectar nuevos permisos, aplicaciones conectadas o cambios en el intercambio de datos.